Block disp-entrada e saida

-

Upload

cassio-ramos -

Category

Documents

-

view

3.251 -

download

5

Transcript of Block disp-entrada e saida

FACULDADE ESTÁCIO ATUAL DA AMAZÔNIA

CURSO DE PÓS-GRADUAÇÃO EM SEGURANÇA DE REDES DE

COMPUTADORES

ANTONIO SOUSA VELOSO

CARLOS ALBERTO DA COSTA RAMOS

DIEGO COSTA DE MEDEIROS

FELIPE RAPHAEL ANDRADE TINOCO DA SILVA

FABIO RODRIGUES DOS SANTOS

ROBERTO SANTOS FREIRE

BLOQUEIO DE DISPOSITIVOS DE ENTRADA E SAÍDA DE DADOS

BOA VISTA - RR

2012

ANTONIO SOUSA VELOSO

CARLOS ALBERTO DA COSTA RAMOS

DIEGO COSTA DE MEDEIROS

FELIPE RAPHAEL ANDRADE TINOCO DA SILVA

FABIO RODRIGUES DOS SANTOS

ROBERTO SANTOS FREIRE

BLOQUEIO DE DISPOSITIVOS DE ENTRADA E SAÍDA DE DADOS

Tutorial descritivo apresentado ao curso

de pós-graduação de Segurança de

Redes de Computadores da Faculdade

Estácio Atual como instrumento parcial

para obtenção de nota da disciplina

Práticas e Modelos de Segurança.

Orientador: Professor Msc. Cássio Ramos

BOA VISTA - RR

2012

SUMÁRIO

1. INTRODUÇÃO.............................................................................................................................5

2. FERRAMENTAS DE GERENCIAMENTO...............................................................................6

2.1 FERRAMENTA AdminDeviceLan...................................................................................6

2.1.1 Instalação do AdminDeviceLan – Módulo Servidor..........................................6

2.1.2 Instalação do AdminDeviceLan – Módulo Cliente.............................................9

2.1.3 Realizando a conexão com o Cliente para aplicação de regras...................13

2.1.4 Vantagens do AdminDeviceLan...........................................................................20

2.1.5 Desvantagens do AdminDeviceLan....................................................................20

2.1.6 Recursos utilizados.................................................................................................20

2.1.7 Conclusão..................................................................................................................20

2.2 FERRAMENTA DeviceLock Endpoint DLP Suite.....................................................21

2.2.1 Recursos disponíveis empregados pela ferramenta......................................21

2.2.1.1 Dispositivos de controle de acesso................................................................22

2.2.1.2 Controle de Tecnologia das redes de comunicações.................................22

2.2.1.3 Filtragem de Conteúdo.......................................................................................23

2.2.1.4 Integração AD.......................................................................................................23

2.2.1.5 Controle do tipo de arquivo...............................................................................23

2.2.1.6 Área de transferência de controle...................................................................24

2.2.1.7 USB Lista Branca.................................................................................................24

2.2.1.8 Mídia Lista Branca...............................................................................................24

2.2.1.9 Lista Branca temporária.....................................................................................25

2.2.1.10 Protocolos Lista Branca.....................................................................................25

2.2.1.11 Capacidade de auditoria....................................................................................25

2.2.1.12 Sombreamento.....................................................................................................25

2.2.1.13 Mobile Device prevenção de vazamento de dados.....................................26

2.2.1.14 Rede-consciência................................................................................................26

2.2.1.15 Integração de criptografia de mídia removível.............................................27

2.2.1.16 Search Server.......................................................................................................27

2.2.1.17 Anti-keylogger......................................................................................................27

2.2.1.18 Monitoramento Enterprise Server....................................................................28

2.2.1.19 RSoP suporte........................................................................................................28

2.2.1.20 Processamento em lote/massa........................................................................28

2.2.1.21 Relatórios gráficos..............................................................................................28

2.2.1.22 Permissões de relatório.....................................................................................28

2.2.1.23 Relatório Plug-n-Play..........................................................................................28

2.2.1.24 Traffic Shaping.....................................................................................................29

2.2.1.25 Compressão Stream............................................................................................29

2.2.1.26 Seleção de servidor ideal...................................................................................29

2.2.2 Instalação do DeviceLock – Módulo Servidor..................................................29

2.2.3 Instalando o DeviceLock no Windows Server 2008........................................29

2.2.4 Configurando o DeviceLock no Windows Server 2008 de forma local......42

2.2.4.1 Salvando as configurações do DeviceLock em arquivo............................45

2.2.5 Instalando o DeviceLock Service em máquinas clientes em massa usando o DeviceLock Server...............................................................................................................46

2.2.6 Vantagens..................................................................................................................55

2.2.7 Desvantagens...........................................................................................................55

2.2.8 Conclusão..................................................................................................................55

3. REFERÊNCIAS BIBLIOGRÁFICAS......................................................................................56

1. INTRODUÇÃO

As tecnologias atuais possibilitam inúmeros recursos que se adéquam as

diversas necessidades, podendo facilitar o gerenciamento dos processos de uma

empresa, gerando resultados com eficiência e eficácia. Muitos recursos da área de

Tecnologia da Informação e Comunicação (TIC) estão inseridos no meio em que

vivemos, tanto em casa, como nas pequenas e grandes empresas. O gerenciamento

destes recursos (hardware e software) demandam tempo e custo, o que em muitos

casos podem ser reduzidos com auxílio de ferramentas capazes de realizar certos

gerenciamentos tecnológicos.

As políticas de segurança adotadas por uma empresa muitas vezes versam

sobre a segurança dos dados e não permitem que se usem dispositivos capazes de

salvar dados em dispositivos como pen drive, CD/DVD, Bluetooth, disquetes e etc.

Para tanto, necessitam realizar configurações de bloqueio em todas as máquinas da

rede, o que demandaria tempo e custo.

No caso das configurações serem realizadas de forma individual ou poucos

computadores, não demandaria tempo e custo, mas para uma rede com mais de

100 (cem) computadores se tornaria inviável.

Partindo deste pressuposto, este trabalho tem como objetivo geral descrever

por meio de tutoriais alguns recursos com capacidade de gerenciar dispositivos de

entrada e saída (Input/Output) dos computadores, tanto para computadores

individuais ou em uma rede de computadores e, especificamente demonstrar

maneiras que possam bloquear/liberar acesso a tais recursos, apresentar algumas

tecnologias existentes no mercado e ainda contribuir com pesquisadores quanto a

análise, planejamento, estruturação e implementação de sistemas que gerenciam

dispositivos de entrada e saída, justificando-se assim, pela necessidade da

apresentação de novos recursos disponíveis no mercado tecnológico que facilitam a

vida dos profissionais de TIC, podendo ao tomar conhecimento, empregar um dos

recursos em conformidade com as políticas de segurança da empresa.

2. FERRAMENTAS DE GERENCIAMENTO

Neste trabalho iremos descrever duas ferramentas de bloqueio em forma de

tutorial, demonstrando algumas de suas aplicabilidades, para tanto iniciaremos pela

ferramenta AdminDeviceLan e posteriormente a ferramenta DeviceLock

2.1 FERRAMENTA AdminDeviceLan

Conforme Alnichas (2011), esta ferramenta possui mecanismos de bloqueio

de CD-ROM (DVD-ROM), FDD (disquete), Flash drive, proíbe registro no flash drive,

sincroniza hora e data para computadores da rede, reinicializa e desliga

computadores que entram em uma rede e um Batch para trabalho em vários

computadores.

O download deste software pode ser realizado no sítio

http://www.alnichas.info/adldownload.html. O arquivo baixado deve ser

descompactado para ser executado.

Para efeito de testes iremos instalar esta ferramenta em dois computadores,

um que será o servidor (máquina local) com IP 10.0.0.100 e uma máquina virtual

cliente IP 10.0.0.15.

2.1.1 Instalação do AdminDeviceLan – Módulo Servidor

Ao efetuar o download, deve-se executar o arquivo adl_admin_setup.exe e

ao ser questionado pelo Controle de Usuário, deve-se permitir a execução do

programa. Em seguida selecione a linguagem e clique em ok, conforme a figura 1.

Figura 1. Seleção da linguagem de instalação

Aceite os termos de contrato do fabricante do software e escolha o nome da

pasta a ser criada no Menu Iniciar do Windows, conforme mostrado na figura 2 e 3.

Figura 2. Aceite do contrato

Figura 3. Escolha do nome da pasta

Na figura 4 o sistema pergunta se deseja adicionar um ícone na área de

trabalho e deixar o programa disponível do Quick launch (ícones de atalho

disponível ao lado do relógio do computador), caso não deseje desmarque a opção

e clique em Next e depois em Install, conforme a figura 5 e em seguida em Finish

para executar a aplicação, conforme a figura 6.

Figura 4. Pedido de criação de atalhos

Figura 5. Pronto para instalar

Figura 6. Instalação concluída

Ao finalizar a instalação clicando em Finish, o programa irá abrir e

apresentará a seguinte tela, conforme a figura 7.

Figura 7. Tela principal do programa AdminDeviceLan - módulo administrador

No caso acima foi instalado o aplicativo AdminDeviceLan módulo servidor na

máquina que representará a máquina servidora. Neste momento não poderemos

utilizar a opção “Add computer” ainda, pois deve-se instalar o módulo cliente nas

máquinas Workstations.

2.1.2 Instalação do AdminDeviceLan – Módulo Cliente

Deve-se executar o arquivo adl_workstation_setup.exe e realizar os

passos de instalação conforme mostrado abaixo nas figuras de 8 a 11.

Figura 8. Tela de boas vindas para instalação do cliente

Figura 9. Escolha da pasta de instalação

Figura 10. Pronto para instalação

Nesta etapa, conforme a figura 11 marque a opção “Yes, restart the

computer now”, para que o computador seja reiniciado.

Figura 11. Instalação completa

Em alguns casos o Alerta de segurança do Windows será acionado, caso

positivo, clique em permitir acesso e escolha que rede você quer permitir, neste caso

foi escolhido a opção “Redes Privadas”, conforme a figura 12.

Figura 12. Tela do Firewall do Windows

Após a reinício do computador cliente, deve-se clicar em com o botão

contrário do mouse no ícone do aplicativo que se encontra ao lado do relógio do

computador e selecionar “Options”, conforme a figura 13.

Figura 13. Selecionando opções de configuração

Será aberta uma tela de configuração, conforme a figura 14. Nesta ponto

deve-se configurar a senha de acesso ao programa, impedindo que o usuário

desconfigure a máquina ou descontinue a sua aplicabilidade, e ao executar qualquer

conexão com o servidor, este tenha uma senha de acesso para a comunicação,

gerando alguma segurança na porta especificada (2046).

Figura 14. Opções de configuração – Máquina Cliente

1 – Senha de acesso ao programa cliente; 2 – Senha de conexão com o

servidor; 3 – Porta de comunicação; 4 – “Apply” para aplicar as configurações e

reiniciar o computador para que as configurações sejam aplicadas.

O sistema permite que as portas sejam configuradas entre 1024 e 65000,

conforme publicado no site do fabricante, sendo que sistema adota por padrão a

porta 2046.

Após reiniciar o computador, a máquina cliente está pronta para receber

qualquer configuração do servidor, bastando realizar uma conexão da máquina

servidora com o cliente para aplicar as regras.

2.1.3 Realizando a conexão com o Cliente para aplicação de regras

Ao clicar no item Add Computer, poderemos adiconar um computador pelo

IP address ou nome do computador. A máquina cliente com IP 10.0.0.15 foi

configurada com uma senha de conexão, para tanto, deve-se incluir a dita senha no

campo password e confirm password, marcando a opção automatically, caso não

queira ficar digitando a senha ao realizar a conexão.

Figura 15. Painel de administração do módulo servidor

Após confirmar clicando em ok, o computador adicionado deverá aparecer

na lista de computadores conforme a figura 16.

Figura 16. Opções do módulo Admin com IP dos computadores inseridos e a porta de

comunicação escolhida

Basta clicar em “Connect”, que o aplicativo tentará efetuar a conexão entre

os computadores na porta 2046, conforme mostra a figura 17.

Figura 17. Aplicação tentando conectar com o computador IP 10.0.0.15

Após a conexão bem sucedida com o computador cliente, a seguinte tela irá

aparecer conforme a figura 18.

Figura 18. Tela de opções de bloqueio

Na tela acima, aparecem as opções de bloqueio de alguns dispositivos

como: CD-ROM, FDD (Disquetes), Flash Drive (modo completo) e Flash Drive

(somente leitura). Basta selecionar a opção desejada e manda Ativar “Enable” ou

Desativar “Disable”. Há a opção de reiniciar o computador e também sincronizar os

horários do computador cliente com o servidor.

Como exemplo vamos bloquear o drive de CD-ROM, que no momento está

exibindo os arquivos de forma desbloqueada, conforme a figura 19.

Figura 19. Arquivos do CD-ROM sendo exibidos

Agora vamos marcar a opção CD-ROM e vamos clicar em “Disable”. Ao

clicar o sistema começa a enviar a aplicação das regras de bloqueio e perde para

aguardar um momento e em seguida emite uma mensagem de sucesso “Command -

Ok”, conforme mostrado na figura 20.

Figura 20. Aplicação das regras de bloqueio do CD-ROM

Comando executado com sucesso, agora se pode verificar no Windows

Explorer e tentar acessar a unidade de CD-ROM. Note que conforme a figura 21 a

unidade de CD-ROM foi desativada.

Figura 21. Windows Explorer com a unidade de CD-ROM desativada

O software oferece inclusive a opção de bloqueio/desbloqueio em massa, ou

seja, seleciona-se vários computadores e aplica-se as regras na rede. Como nesta

versão é Trial, não é possível adicionar mais computadores para realizar o referido

teste, desta forma mostrar-se-á apenas em uma máquina, para tanto, seleciona-se a

opção “Package work”, conforme mostra a figura 22.

Figura 22. Selecionando a opção Package work

Irá abrir a seguinte tela conforme mostra a figura 23, em seguida marca-se

as opções disponíveis, neste caso foram marcadas todas, inclusive que o

computador cliente seja reiniciado e clica-se em “Start”.

Figura 23. Marcando todas as opções disponíveis e dando Start

A seguinte tela será mostrada conforme a figura 24, mostrando um relatório

das execuções sendo realizadas.

Figura 24. Resumo das regras aplicadas no computador cliente.

Estas regras podem ser aplicadas em massa conforme a figura 25, retirada

do site do fabricante, onde são selecionados vários computadores para a aplicação

de determinadas regras.

A opção “Save file”, permite salvar a lista de computadores com as regras

aplicadas.

Figura 25. Aplicação de regras em massa

Caso a opção “Creat macro comando” seja selecionada, será salvo um

comando baseado nas regras escolhidas e poderá ser aplicada diretamente na tela

principal, neste caso será salvo como Macro01. Em seguida fechamos a tela da

figura 25 e clicamos em “Macro Command”, conforme mostrado na figura 26.

Figura 26. Opção de Macro command

Primeiramente devem ser selecionados os computadores para aplicação do

Macro command, neste caso a macro salva como “Macro01”. Ao selecionar será

executado o Package work e posteriormente será gerado um relatório conforme a

figura 27.

Figura 27. Relatório de aplicação da Macro01

2.1.4 Vantagens do AdminDeviceLan

Fácil configuração;

Interface intuitiva;

Administração dos computadores por nome ou IP;

Possibilidade de publicação de regras em massa.

2.1.5 Desvantagens do AdminDeviceLan

O usuário com poderes de Administrador do computador pode remover

a aplicação Cliente.

Não é possível a instalação da aplicação Cliente por meio do Servidor

(instalação do cliente em massa);

Não se aplica a Domínios criados pelo Active Directory.

A quantidade de dispositivos a serem bloqueados não garante a

segurança dos dados da empresa, pois existem outras formas de

gravação de arquivos como: conexão por bluetooth, firewire, wi-fi,

celulares, envio de e-mail com arquivos anexos, liberação de portas

para acessos remotos, etc.

2.1.6 Recursos utilizados

Para demonstração da ferramenta AdminDeviceLan foram utilizados os

seguintes recursos:

01 notebook com Windows 7 Professional;

01 máquina virtual com Windows XP;

Foi utilizado o Virtual Box da Oracle para virtualização do Windows

XP.

2.1.7 Conclusão

Percebe-se que a ferramenta AdminDeviceLan possui suas características

voltadas para pequenas redes, cujo objetivo é bloquear apenas alguns dispositivos,

caracterizando por exemplo uma casa de jogos, não permitindo que se copiem as

fases do jogo salvo, os jogos, determinados arquivos que mantém a máquina segura

ou mesmo insiram arquivos na máquina, evitando alguns tipos de problemas.

Nota-se que para emprego em uma grande empresa, tal ferramenta não

poderia atender a demanda devido ao tempo/custo. Para tanto, pode-se levar em

consideração que existem outras ferramentas no mercado capazes de atender

alguns critérios mais importantes quando se destaca a segurança de um domínio e,

a partir deste, realizar tarefas de bloqueio/desbloqueio.

Para uma melhor explanação, iremos destacar no item seguinte uma

ferramenta com maiores recursos cujo nome é DeviceLock Endpoint DLP Suite.

2.2 FERRAMENTA DeviceLock Endpoint DLP Suite

Conforme publicado no site do fabricante, a empresa foi fundada em 1996,

sendo líder de controle de dispositivos com prevenção de vazamento de dados de

negócios, educação e instituições governamentais em todo o mundo. É um líder em

endpoint (DLP), com mais de 66.000 clientes licenciados e já implantados em mais

de 4 milhões de terminais (laptops, desktops e servidores). Possui ampla variedade

de tipos de negócios, incluindo: bancos e finanças, médicos, farmacêuticos, governo

e defesa, manufatura, varejo e muito mais.

Com sede em San Ramon, Califórnia, a empresa é de propriedade privada e foi financiada inteiramente por seus fundadores e por meio de lucros retidos. É uma empresa internacional com o filiais na Califórnia, Virgínia, Londres, Düsseldorf, Milão e Moscou. É membro do Programa Microsoft Independent Software Vendor (ISV MSDN), o Intel ® Software Partner Program, a Fujitsu Siemens Computers Aliança Global, o Programa Sun Developer Connection (SDC), e da Rede de Desenvolvedores Citrix. (DEVICELOCK, 2012).

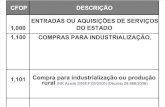

2.2.1 Recursos disponíveis empregados pela ferramenta

A ferramenta DeviceLock possui uma gama de recursos disponíveis, vamos

citar tais ferramentas e em seguida descrever um exemplo desta aplicação,

realizando a sua instalação e aplicação de algumas destas regras. A figura 28

mostra os dispositivos que o sistema é capaz de aplicar regras.

Fonte: http://devicelock.com/products/

Figura 28. Lista de dispositivos que o sistema pode gerenciar

2.2.1.1 Dispositivos de controle de acesso

Administradores podem controlar quais usuários ou grupos podem acessar

USB, FireWire, infravermelho, portas COM e LPT,. WiFi e adaptadores Bluetooth;

qualquer tipo de impressora, incluindo a rede, local e impressoras virtuais, o

Windows Mobile, BlackBerry, iPhone e Palm OS baseados em PDAs e smartphones,

bem como DVD / BD / CD-ROMs, disquetes e outros dispositivos removíveis e Plug-

and-Play. É possível configurar dispositivos no acesso somente leitura e controle de

modo a eles, dependendo da hora do dia e dia da semana.

2.2.1.2 Controle de Tecnologia das redes de comunicações

NetworkLock é uma porta de detecção independente e reconhece os tipos

de rede, aplicações e protocolos, onde o vazamento de dados pode ocorrer.

NetworkLock pode ser configurado para controlar web mail, comunicações de redes

sociais, mensagens instantâneas, operações de transferência de arquivos e sessões

de Telnet. NetworkLock pode interceptar, fiscalizar e controlar SSL-tunneled,

comunicações de e-mail, SMTP com mensagens e anexos controladas

separadamente, bem como acesso à internet e outros aplicativos baseados em

HTTP e sessões criptografadas HTTPS. Mensagens e sessões são reconstruídos

com arquivos, dados e informações sobre parâmetros extraídos que depois passa

para o módulo ContentLock para filtragem de conteúdo. Auditoria (evento) e registro

de dados de sombreamento trilhas são mantidas como condicionalmente

especificado.

2.2.1.3 Filtragem de Conteúdo

DeviceLock possui uma característica que impede que usuários da máquina

local alterem as configurações DeviceLock localmente, mesmo com privilégios de

administração do sistema. Com esse recurso ativado, apenas designados

administradores de segurança DeviceLock de trabalho a partir de um console ou

DeviceLock GPO pode instalar / desinstalar o programa ou editar políticas

DeviceLock.

2.2.1.4 Integração AD

DeviceLock integra diretamente com o Microsoft Management Console

(MMC) do Active Directory (AD), plataforma de política de grupo. Com interfaces de

política de grupo e MMC são de conhecimento comum para os administradores da

Microsoft, não há realmente nenhuma interface proprietária para aprender ou para

comprar aparelho para efetivamente gerenciar centralmente endpoints. A simples

presença do console do MMC DeviceLock no computador de um administrador de

Diretiva de Grupo permite a integração direta no Group Policy Management Console

(GPMC) ou o Active Directory. Além do snap-in console para a Diretiva de Grupo,

DeviceLock também tem tradicionais consoles administrativos que podem gerenciar

qualquer AD, LDAP, ou rede de computadores do grupo de trabalho do Windows.

Modelos baseados em XML de política pode ser compartilhado entre todos

DeviceLock consoles também.

2.2.1.5 Controle do tipo de arquivo

Administradores podem seletivamente conceder ou negar acesso a mais de

4.000 tipos de arquivos específicos para mídia removível. Quando uma política de

tipo de arquivo é configurado, o DeviceLock vai olhar para o conteúdo de um arquivo

binário para determinar o seu verdadeiro tipo (independentemente do nome do

arquivo e extensão) e reforçar o controle e ações de sombreamento por a política

aplicada. Para a flexibilidade, Content-Aware Regras para tipos de arquivos pode ser

definido em uma base por usuário ou por grupo na camada tipo de dispositivo /

protocolo. Regras de tipo arquivos verdadeiros também podem-se aplicar a pré-

filtragem de cópias de sombra para reduzir o volume de dados capturados.

2.2.1.6 Área de transferência de controle

DeviceLock permite aos administradores de segurança bloquear o

vazamento de dados em seu estágio embrionário - quando os usuários

deliberadamente ou acidentalmente realizam transferência não autorizada de dados

entre diferentes aplicações e documentos em seu computador através de

mecanismos da área de transferência disponíveis em sistemas operacionais

Windows. Operações de copiar e colar pode ser seletivamente filtrada para trocas de

dados entre aplicações diferentes (por exemplo, do Word para o Excel ou

OpenOffice). Ao nível do contexto, DeviceLock suporta a capacidade de controlar

seletivamente o acesso do usuário a objetos de dados de vários tipos copiados para

o clipboard, incluindo arquivos, dados textuais, imagens, fragmentos de áudio (como

gravações captadas pelo Windows Sound Recorder), e os dados de tipos não

identificados. Operações de tela podem ser bloqueados para usuários específicos

em computadores específicos, incluindo a função PrintScreen do Windows, bem

como operações de captura de tela de aplicativos de terceiros.

2.2.1.7 USB Lista Branca

Permite autorizar um modelo específico de dispositivo para acessar a porta

USB, desde que o fabricante do dispositivo forneça um identificador apropriado

único, tal como um número de série.

2.2.1.8 Mídia Lista Branca

Permite você autorizar o acesso a determinados discos DVD/BD/CD-ROM,

identificado exclusivamente por assinatura de dados. A Listagem Branca também

pode especificar usuários permitidos e os grupos, de modo que somente os usuários

autorizados são capazes de acessar o conteúdo do DVD, Blu-Ray ou CD-ROM.

2.2.1.9 Lista Branca temporária

Permite a concessão de acesso temporário a um dispositivo conectado via

USB através da emissão de um código de acesso. Útil quando as permissões devem

ser concedidas e o administrador do sistema não tem nenhuma conexão de rede,

por exemplo, no caso excepcional de acomodar um gerente de vendas com um

pedido de acesso USB que trabalha fora da rede da empresa.

2.2.1.10 Protocolos Lista Branca

Permite especificar uma política de whitelist orientadas por endereço IP,

faixa de endereços, máscaras de sub-rede, portas de rede e seus intervalos

incluindo aquelas baseadas em critérios de limite.

2.2.1.11 Capacidade de auditoria

DeviceLock auditoria rastreia usuários e arquivos de atividade para os tipos

de dispositivos específicos, portas e recursos de rede em um computador local.

Realiza atividades de pré-filtro de auditoria por usuário/grupo, por dia/hora, por

porta/dispositivo/tipo de protocolo, lê e escreve o sucesso/fracasso dos eventos.

DeviceLock emprega o subsistema de evento padrão de registro e grava registros de

auditoria para um log com o Visualizador de Eventos do Windows com timestamps

GMT. Os logs podem ser exportados para diversos formatos de arquivo padrão para

importação para outros mecanismos de informação ou produtos. Além disso, os

registros de auditoria podem ser coletadas automaticamente a partir de

computadores remotos e centralmente armazenada no SQL Server. Mesmo os

usuários com privilégios de administrador locais não podem editar, apagar ou

adulterar logs de auditoria definido para transferir para DeviceLock Enterprise

Server.

2.2.1.12 Sombreamento

Função DeviceLock de dados do sombreamento pode ser configurado para

espelhar todos os dados copiados para dispositivos de armazenamento externos,

impressos ou transferidos através da rede e através de portas seriais e paralelas.

Atividades de sombreamento podem ser pré-filtrada como auditoria regular

para diminuir o que é coletado. DeviceLock Auditoria em conjunto com as

características de sombreamento são projetados para uso eficiente de transmissão e

recursos de armazenamento com o tráfego de fluxo de compactação, modelagem de

qualidade de serviço (QoS), desempenho/quota, configurações e seleção de

servidor automatizado. Tecnologia de filtragem de conteúdo ContentLock traz

características DeviceLock dos dados com o sombreamento ainda mais eficiente,

escalável e inteligente. Baseada em conteúdo de sombreamento de dados é

suportado por todos os canais de terminais de dados, incluindo discos removíveis e

dispositivos plug-and-play de armazenamento, comunicações de rede,

sincronizações locais com smartphones (suportados) e impressão de documentos.

Transmissões de entrada e/ou saída podem ser condicionalmente sombreadas. A

pré-filtragem do conteúdo coleta apenas os objetos que contêm informações

significativas para a análise de objetos de dados potencialmente grandes antes de

sombreamento para o log, que podem ser usados para a análise post-tarefas como

auditoria de conformidade de segurança e investigações de incidentes.

2.2.1.13 Mobile Device prevenção de vazamento de dados

Com DeviceLock, você pode definir o controle de acesso granular, auditoria,

e as regras de sombreamento para dispositivos móveis que utilizam o Windows

Mobile, iPhone OS ou Palm OS. Você pode definir as permissões centralmente com

granularidade fina, definindo quais os tipos de dados que os usuários especificados

e/ou grupos têm permissão para sincronizar entre PCs corporativos e seus

dispositivos móveis pessoais, como arquivos, fotos, calendários, e-mails, tarefas e

notas. DeviceLock detecta a presença de dispositivos móveis que tentam acessar as

portas através de USB, COM, IrDA ou interfaces Bluetooth.

2.2.1.14 Rede-consciência

Administradores podem definir diferentes políticas de segurança on-line vs

offline para a conta de usuário. Uma configuração razoável é muitas vezes

necessário em laptop de um usuário de celular, por exemplo, desativar WiFi quando

acoplado à rede corporativa e permitir quando desencaixado.

2.2.1.15 Integração de criptografia de mídia removível

DeviceLock tem uma abordagem de integração aberta de criptografia dos

dados enviados para uma mídia removível. Os clientes têm a opção de usar a

solução de criptografia que melhor se adapta seus cenários de segurança entre os

best-of-breed com tecnologias que incluem: BitLocker do Windows To Go™, o

PGP® Whole Disk Encryption para o padrão de criptografia FIPS-certificada;

TrueCrypt® para criptografia de código aberto ; SafeDisk®, a SecurStar® DriveCrypt

Plus Pack Enterprise software (DCPPE) e S1100/S3000 Lexar Media da série de

drives flash USB para pré-criptografados de mídia removível. Além disso, qualquer

meio de comunicação pré-USB criptografados pode ser seletivamente de lista

branca. DeviceLock permite regras de acesso distintas para ambos criptografados e

não criptografados.

2.2.1.16 Search Server

DeviceLock Search Server fornece pesquisa de texto completo dos dados

registrados armazenados no DeviceLock Enterprise Server. Você pode usar

pesquisas de texto completo para encontrar dados que você não pode encontrar por

filtragem de dados em log. A funcionalidade de pesquisa de texto completo e é

especialmente útil em situações em que você precisa procurar por cópias de sombra

de documentos com base em seu conteúdo. DeviceLock Search Server pode

reconhecer automaticamente, documentos de busca, índice e exibição em diversos

formatos, tais como: Adobe Acrobat (PDF), Pro Ami, Arquivos (GZIP, RAR, ZIP),

Lotus 1-2-3, Microsoft Access, Microsoft Excel , Microsoft PowerPoint, Microsoft

Word, Microsoft Works, OpenOffice (documentos, planilhas e apresentações),

Quattro Pro, WordPerfect, WordStar e muitos outros.

2.2.1.17 Anti-keylogger

DeviceLock detecta keyloggers USB e blocos de teclados conectados a eles.

Além disso, DeviceLock ofusca a entrada de teclado PS/2 e as força para gravar lixo

em vez das teclas reais.

2.2.1.18 Monitoramento Enterprise Server

DeviceLock pode monitorar computadores remotos em tempo real,

verificando o status do serviço DeviceLock (em execução ou não), a coerência e

integridade. A informação detalhada fica gravada no log de Monitoramento. Além

disso, é possível definir uma política mestre que pode ser aplicada automaticamente

em computadores remotos selecionados no evento que as políticas atuais são

suspeitos de estar fora de prazo ou danificado.

2.2.1.19 RSoP suporte

Você pode usar o Windows em conjunto com padrão de políticas resultante

snap-in para visualizar a política DeviceLock sendo aplicada, bem como para prever

o que é a política sendo aplicada em uma determinada situação.

2.2.1.20 Processamento em lote/massa

Permite definir as configurações para uma classe de computadores

semelhantes, com dispositivos semelhantes (por exemplo, todos os computadores

têm portas USB e CD-ROM) através de uma grande rede de forma rápida e

consistente. DeviceLock Serviços pode ser automaticamente instalado ou atualizado

em todos os computadores em uma rede usando DeviceLock Enterprise Manager.

2.2.1.21 Relatórios gráficos

DeviceLock pode gerar automaticamente relatórios gráficos baseados em

auditoria e logs de sombra.

2.2.1.22 Permissões de relatório

Permite gerar um relatório mostrando as permissões e regras de auditoria

que foram definidas em todos os computadores da rede.

2.2.1.23 Relatório Plug-n-Play

Permite gerar um relatório mostrando a USB, FireWire e dispositivos

PCMCIA atualmente conectados a computadores em rede e aqueles que foram

historicamente ligado.

2.2.1.24 Traffic Shaping

DeviceLock permite que você defina limites de largura de banda para o envio

de auditoria e logs sombra de DeviceLock com o Serviço de DeviceLock Enterprise

Server. Este recurso de Qualidade de Serviço (QoS) ajuda a reduzir a carga da rede.

2.2.1.25 Compressão Stream

Você pode instruir DeviceLock para comprimir os logs de auditoria e dados

de sombra puxados partir de terminais com o serviço DeviceLock Enterprise Server.

Fazendo isso diminui o tamanho das transferências de dados e, portanto, reduz a

carga da rede.

2.2.1.26 Seleção de servidor ideal

Para transferência ideal de logs de auditoria e sombra, o Serviço DeviceLock

pode automaticamente escolher o mais rápido DeviceLock Enterprise Server

disponível de uma lista de servidores disponíveis.

2.2.2 Instalação do DeviceLock – Módulo Servidor

O software pode ser baixado no sítio http://devicelock.com/download/. Após

realizado o download, este deverá ser descompactado em uma pasta e em seguida

o arquivo setup.exe deve ser executado.

Para este exemplo iremos instalar o referido sistema em uma máquina

virtual com Windows Server 2008 com Active Directory, DNS e MySQL SERVER

previamente instalados e configurados.

O domínio configurado foi o aula.estacio.com com IP 10.10.10.1 e a

máquina cliente que irá receber as regras será a máquina virtual com Windows XP

previamente configurada para logar no domínio acima especificado, esta máquina

terá o IP 10.10.10.2.

Foi criado uma Unidade Organizacional – OU no domínio aula.estacio.com

com nome RH.

2.2.3 Instalando o DeviceLock no Windows Server 2008

Para iniciar a instalação deve-se executar o arquivo setup.exe, que se

encontra na pasta descompactada. A seguinte tela irá aparecer, conforme mostrado

na figura 29.

Figura 29. Iniciando a instalação do DeviceLock

Figura 30. Tela de Bem vindo do instalador DeviceLock

Clique em “Next” para dar continuidade a instalação e em seguida o sistema

mostra uma breve descrição do sistema, clique em “Next” outra vez, conforme a

figura 31.

Figura 31. Breve descrição do sistema

Figura 32. Contrato de licença da empresa

A instalação deverá ser realizada pelo Administrador do computador e

somente ele poderá ter acesso ao software instalado, para tanto, marque as opções

conforme a figura 33.

Figura 33. Informações de instalação

Agora seleciona-se a opção “Custom”, conforme a figura 34 e clique em

“Next”.

Figura 34. Escolha dos programas a serem instalados

Clique na opção “DeviceLock Enterprise Server” e marque a opção “This

feature, and all subfeatures, will be installed on local hard drive”, conforme mostrado

na figura 35 e clique em “Next”.

Figura 35. Marcando a instalação do DeviceLock Enterprise Server

Clique em “Install” para dar início a instalação do DeviceLock e deixe

marcado a opção “Add DeviceLock shorticuts the desktop”, caso queira que a

instalação crie um atalho na área de trabalho, conforme mostra a figura 36.

Figura 36. Sistema pronto para ser instalado

O sistema irá perguntar se deseja criar um par de certificados DeviceLock

(público e privado), apenas confirme clicando em “Yes”, conforme mostra a figura

37.

Figura 37. Pedido de criação de certificados

A ferramenta de geração de certificado será acionada e neste momento,

deve-se criar o certificado com o nome padrão ou de sua autoria, conforme

mostrado na figura 38. Clique quem “Next” para continuar.

Figura 38. Criação do certificado DeviceLock

Deve-se escolher o local de salvamento das chaves públicas e privadas

geradas pela ferramenta. Escolha um local e clique em “Next”, conforme mostra a

figura 39.

Figura 39. Escolha da pasta onde serão salvos os certificados criados

Ao clicar em “Next”, os certificados serão criados e salvos na pasta

escolhida e será exibido uma tela com a criação dos certificados público e privado,

conforme mostra a figura 40. Clique em “Finish”, para finalizar a instalação da

aplicação.

Figura 40. Demonstrativo dos certificados gerados

Esta instalação não é licenciada, ativaremos apenas a versão Trial, para

execução dos testes da ferramenta, para tanto, a tela seguinte solicita que seja

identificada a pasta onde se encontra o arquivo de desbloqueio para instalação de

uma versão comprada. Neste caso iremos clicar em “Cancel”, para cancelar, pois

assim, será instalado a versão Trial do DeviceLock, conforme mostrado na figura 41.

Figura 41. Solicitação de arquivo com a chave de instalação

O sistema irá solicitar o responsável do domínio aula.estacio.com para

realizar o logon no sistema, recomendando que este usuário faça parte do grupo de

administradores do grupo de domínio. O sistema pode trabalhar numa porta

específica, ou poderá trabalhar de forma dinâmica. Neste exemplo deixaremos como

dinâmico, conforme mostrado na figura 42.

Figura 42. Configuração de acesso do DeviceLock

O sistema solicita que sejam inseridos usuários que serão os

administradores do Servidor DeviceLock, acrescente os usuários com privilégios de

administrador e clique em “Next”, conforme mostra a figura 43.

Figura 43. Adicionando usuários com privilégios de Administrador

Ao clicar em “Next”, o sistema irá mostrar que o software sendo instalado

não possui licenças, conforme mostra a figura 44.

Figura 44. Informação de licença DeviceLock

Neste ponto o sistema pede para apontar o MySQL SERVER, para emprego

do DeviceLock Enterprise Server. Basta digitar ou localizar o endereço do MySQL,

podendo inclusive clicar em “Test Connection” para verificar se a conexão foi bem

sucedida com as informações digitadas, conforme mostrado na figura 45.

Figura 45. Configurando o acesso ao Banco de Dados

Ao clicar em “Next”, o sistema irá conectar-se junto ao Banco de Dados

MySQL SERVER 2008 e criar sua DataBase e mostrará a seguinte tela de êxito,

conforme a figura 46, clique me “Finish” para concluir.

Figura 46. Configuração do DeviceLock com Banco de dados completada com sucesso

A próxima tela em sua primeira parte (Lock automatically), refere-se aos

serviços que deseja bloquear de forma automática, marque suas opções. A segunda

parte (Create local groups (Allow_Access_to_...) if not existing), cria usuários no AD,

permitindo ou bloqueando determinada funcionalidade. A terceira parte refere-se as

configurações de segurança dos recursos. Marque suas opções e clique em “OK”.

Figura 47. Dispositivos a bloquear

Clique em “Finish” para concluir a instalação do DeviceLock, conforme

mostra a figura 48.

Figura 48. Passo a passo da instalação completado

Serão criados 3 (três) atalhos na área de trabalho do Servidor Windows

2008, conforme a figura 49.

Figura 49. Área de trabalho do Windows 2008 com atalhos do DeviceLock

Vamos abrir o DeviceLock Management Console e verificar se a o

DeviceLock Enterprise Server está configurado corretamente, para isso, clique no

item DeviceLock Enterprise Server, conforme a figura 50 e clique em “Connect”.

Figura 50. DeviceLock Enterprise Server

Clique em “Ok”, isto fará com que se conecte ao MySQL SERVER 2008

local, onde estarão sendo salvos informações do DeviceLock, conforme a figura 51.

Figura 51. Escolhendo o computador para conexão

Devido a versão ser Trial a tela seguinte, conforme mostrado na figura 52

sempre irá aparecer. Basta clicar em “Close”.

Figura 52. Tela de aviso informando que o sistema é Trial

Neste ponto, conforme mostrado na figura 53 pode-se configurar o acesso

ao Banco de dados, caso não tenha conseguido num primeiro instante.

Figura 53. Configuração do DeviceLock Enterprise Server

2.2.4 Configurando o DeviceLock no Windows Server 2008 de forma local

Para exemplo, vamos configurar permissões de acesso no DeviceLock para

o próprio Windows Server 2008, para que isto aconteça, devemos configurar os

dispositivos que serão bloqueados.

Para tanto, deve-se abrir o “DeviceLock Management Console”, o mesmo

aberto anteriormente, caso esteja aberto clique em “DeviceLock Service” com o

botão contrário do mouse e escolha “Connect”, conforme a figura 54.

Figura 54. Aplicando regras a um computador

Vá em “Devices” e em seguida em “Permissions”, veja que irão aparecer

os dispositivos a serem configurados para bloqueio/desbloqueio, selecione o item de

sua escolha para realizar a configuração. Neste exemplo iremos configurar o item

“Removable”, que irá permitir ou bloquear o uso de pen drive pela porta USB,

conforme mostrado na figura 55.

Figura 55. Lista de dispositivos a serem configurados

Dê um duplo clique no dispositivo escolhido e irá aparecer uma tela de

configuração com permissões de acesso por usuário, bem como configurar o horário

de acesso desse usuário, onde neste exemplo demonstrar-se-á como permitir

apenas o usuário “Administrator”, no horário de expediente durante os dias úteis,

ou seja, das 07h00min as 18h00minh de segunda a sexta-feira, conforme mostrado

na figura 56.

Figura 56. Definindo regras para o usuário Administrator

Dica: para marcar ou desmarcar os dias da semana e horários usa-se o

botão normal do mouse e para desmarcar usa-se o botão contrário, bastando clicar

e arrastar, para ambos os casos.

Foi concedido permissões de genéricas de leitura (read), escrita (write),

formatação (format) e remoção (eject), bem como, de encriptação para leitura (read),

escrita (write) e formatação (format).

Clique em “OK”, para aplicar as regras. Este teste está sendo realizado em

02/09/12 (domingo) às 17h00min, ou seja, se tentarmos acessar o dispositivo este

deverá negar o acesso, conforme mostrado na figura 57.

Figura 57. Acesso ao pen drive sendo negado

2.2.4.1 Salvando as configurações do DeviceLock em arquivo

Apenas configuramos o item “Removable”, digamos que tivéssemos

configurados todos os itens e mais tarde gostaríamos de aplicar esta mesma

configuração a outros computadores, bastaria abrir o arquivo de configuração e

aplicar determinadas regras ao computador especificado. Basta clicar com o botão

contrário em “DeviceLock Service” e escolher a opção “Save Service Settings”,

conforme a figura 58 e 59.

Figura 58. Salvando configurações DeviceLock

Figura 59. Salvando as configurações DeviceLock em arquivo

2.2.5 Instalando o DeviceLock Service em máquinas clientes em massa

usando o DeviceLock Server

Não importa a quantidade de computadores existentes em uma rede, o

DeviceLock instala o aplicativo cliente. Para isto acontecer, as máquinas clientes

deve estar previamente configurado para que o usuário “Administrador” do seu

domínio seja o “super usuário” da máquina cliente, com capacidade de

administração total, pois será por meio deste usuário que será instalado o

DeviceLock como serviço nas máquinas clientes.

Depois de configurado, acesse o atalho em sua área de trabalho

“DeviceLock Enterprise Manager”, ao abrir será mostrado a seguinte tela,

conforme a figura 60.

Selecione a Unidade Organizacional - OU que deseja instalar o serviço,

neste exemplo iremos aplicar na OU “RecursosHumanos”, exatamente no

computador RH, clique em “Scan” para prosseguir.

Figura 60. Instalando o DeviceLock Service na máquina cliente RH

Depois de clicado em “Scan”, deverá aparecer os seguinte resultado,

conforme a figura 61.

Figura 61. DeviceLock Service instalado na máquina RH

Quando o serviço encontra-se instalado, traduz-se que agora poderemos

aplicar quaisquer regras ao computador cliente. Como exemplo iremos aplicar a

regra salva no item anterior, que bloqueia o uso de pen drive fora dos horários de

expediente e dias úteis. Caso tente acessar o pen drive fora dessas regras o serviço

deverá ser negado.

Para aplicar a regra ao computador RH, basta clicar no menu File / Scan

Network, ou clicar no ícone, conforme mostrado na figura 62.

Figura 62. Re-escaneando o domínio

Irá aparecer a seguinte tela, conforme mostrado na figura 63 selecione o

item “Set service settings”.

Figura 63. Aplicando regras ao computador RH

Quando selecionado o item “Set service settings”, irá surgir a seguinte tela,

conforme mostrado na figura 64. Clique em “New” e dê um nome para regra. Em

seguida clique em “Edit”, onde iremos buscar as regras criadas para a OU RH.

Figura 65. Selecionando um arquivo de configuração

Quando clicar em “Edit”, irá aparecer a seguinte tela conforme mostrado na

figura 66. Clique com o botão contrário do mouse e selecione o item “Load Service

Settings”, para abrir as configurações que salvamos quando aplicamos ao

computador com Windows 2008 Server de forma local.

Figura 66. Abrindo um arquivo de configuração

Figura 67. Escolhendo o arquivo de configuração

Basta clicar em “Open” e as regras que estavam salvas serão aplicadas.

Caso queira conferir, basta abrir o item “Devices”, e em seguida “Permissions”,

abra o item “Removable” dando duplo clique, a configuração deve estar igual a que

definimos quando salvamos o arquivo, conforme a figura 68 abaixo.

Figura 68. Arquivo de configuração com as permissões escolhidas

Feche o “DeviceLock Service Settings Editor”, a tela a ser fechada é a

mostrada na figura 69.

Figura 69. Tela do DeviceLock Service Settings Editor

Selecione a regra “Regras OU RH” a ser aplicada e clique em “OK”, conforme

mostrado na figura 70.

Figura 70. Selecionando a regra a ser aplicada

Figura 71. Aplicando as regras ao computador RH

Basta clicar em “Scan”, para que as regras sejam aplicadas no computador

RH. Ao término será mostrada a tela conforme a figura 72.

Figura 72. Regras aplicadas com sucesso ao computador RH

Depois de aplicado a regra, basta testar indo ao Windows Explorer da

máquina cliente e tentar acessar qualquer pen drive, lembrando que a regra não

permite a visualização dos arquivos do pen drive se:

Estiver fora do horário de expediente

Não for um dia útil

Se o usuário não for Administrator

Hoje é 02/09/12 (domingo), o serviço deverá ser negado. A máquina será

acessada com o usuário Administrator, conforme mostrado na figura 73.

Figura 73. Tela de Logon do Windows XP

A seguinte tela, conforme a figura 74 antes da aplicação das regras na

máquina RH. Observa-se que a leitura do pen drive acontece normalmente sem

restrições.

Figura 74. Pen drive sendo exibido antes da aplicação das regras

Após a aplicação das regras, perceba que o acesso ao pen drive foi negado,

conforme mostrado na figura 75.

Figura 75. Negação de acesso ao pen drive após aplicação das regras

2.2.6 Vantagens

Agilidade na aplicação de regras;

Agilidade na instalação do Serviço Cliente (instalação em lote);

Possibilidade de criação de regras específicas para cada OU;

Possibilidade de criação de regras específicas para cada usuário;

Ferramenta em constante desenvolvimento e aperfeiçoamento;

Diversidade de recursos a serem aplicados e que não foram

mostrados neste teste.

2.2.7 Desvantagens

Na tentativa de desinstalação do DeviceLock Service, ele não retorna

as configurações padrões de liberação, tendo que primeiramente

desfazer todas as regras, para posteriormente removê-lo do sistema.

2.2.8 Conclusão

Percebe-se que a ferramenta DeviceLock possui uma gama de

possibilidades que todo profissional de TIC necessita. É uma ferramenta completa,

com alto potencial de empregabilidade em organizações que buscam aplicar níveis

de segurança dentro de uma empresa.

A ferramenta não deixou nada a desejar quanto à sua aplicabilidade, simples

e fácil de instalar, necessitando apenas de leituras aos materiais disponíveis no site

do fabricante.

A ferramenta pôde proporcionar um elevado nível de conhecimento acerca

das regras e ferramentas, bem como sua aplicabilidade, contribuindo com o

conhecimento de todos.

Conclui-se que a ferramenta DeviceLock está categorizada como uma ótima

ferramenta e atende a muitos padrões de segurança.

3. REFERÊNCIAS BIBLIOGRÁFICAS

Alnichas. Site do fabricante. Disponível em: <http://www.alnichas.info>. Acesso em: 25 Ago. 2012.

Devicelock. Site do fabricante. Disponível em: <http://devicelock.com>. Acesso em: 02 Set. 2012.